Une faille discrète, un oubli minuscule, et la forteresse numérique s’effondre. Le chiffrement du disque dur n’arrête pas tout : si une session demeure ouverte, la barrière se fissure, livrant les fichiers à la portée du premier venu. Quant aux mises à jour automatiques, elles laissent parfois des brèches, insuffisantes face à l’inventivité des logiciels malveillants.

La menace ne s’arrête pas là. Certains assauts visent directement les sauvegardes, neutralisant d’un coup la protection qu’on croyait acquise. Les solutions de sécurité traditionnelles, même activées, ne couvrent pas l’ensemble du terrain : l’ingénierie sociale, les téléchargements piégés, tout ce qui s’infiltre par la faille humaine échappe encore trop souvent aux radars.

Pourquoi nos données personnelles sont-elles si vulnérables sur un ordinateur ?

Un ordinateur, c’est bien plus qu’une simple machine. Il absorbe une quantité massive de données informatiques : dossiers professionnels, souvenirs en images, mots de passe, chaque recoin du disque dur en regorge. Mais il n’est pas inviolable. À chaque connexion, à chaque partage, il multiplie les points d’accès. La clé USB ou le disque dur externe qu’on branche à la volée pour sauvegarder ou transférer expose à son tour la sécurité des données. Rien n’est cloisonné, tout circule.

L’environnement numérique quotidien regorge d’exemples concrets qui mettent en jeu la protection des informations :

- Le téléphone et la tablette ne servent plus seulement d’extension du bureau ou du salon : ils brassent sans cesse des informations personnelles et des fichiers parfois confidentiels, le tout dans un système d’échanges rarement totalement maîtrisé.

- Un serveur, une carte mémoire, un DVD : chaque support de stockage multiplie les possibilités de fuite ou de vol, chaque objet transportant sa dose de vulnérabilité.

Mais la vulnérabilité la plus fréquente, on la retrouve devant l’écran. Un clic trop rapide sur une pièce jointe glissée dans un mail, une mise à jour reportée aux calendes grecques, et la porte s’ouvre. Nos frontières entre personnel et professionnel s’effacent, les réseaux sociaux deviennent de véritables mines d’informations à exploiter. Partager une photo, renseigner une adresse, envoyer des documents : chaque geste livre de nouveaux fragments au vol de données personnelles.

Impossible de dissocier l’ordinateur du reste : chaque périphérique, chaque synchronisation, chaque partage agrandit le terrain d’exposition. Plus il y a de connexions, plus la surface d’attaque s’étend. L’ère de l’interconnexion ne connaît pas de barrières étanches pour les cybercriminels.

Les menaces informatiques actuelles : comprendre pour mieux se protéger

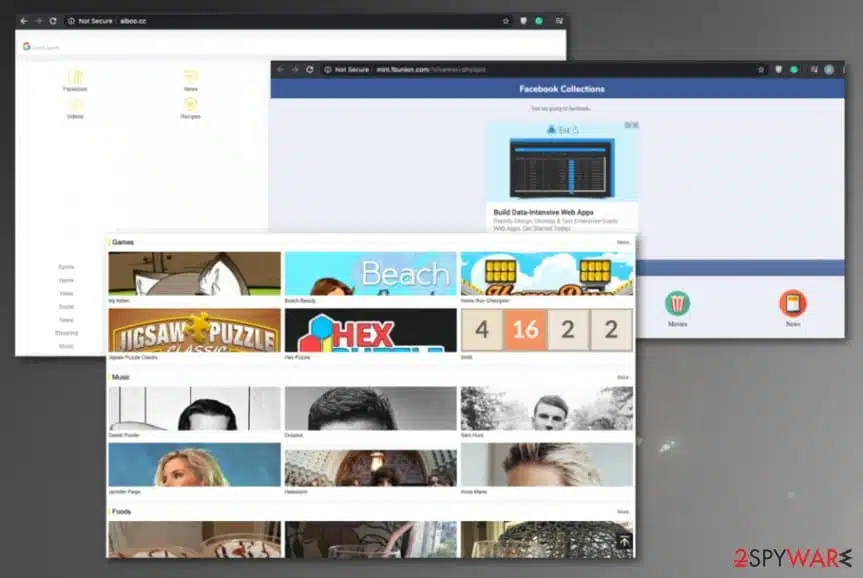

L’image d’Épinal du hacker solitaire a vécu. Aujourd’hui, les cyberattaques touchent tout le monde : particuliers, entreprises, institutions. Un virus s’invite sans prévenir, glissé dans une pièce jointe, un lien, un site piégé. Le phishing se maquille en simple email ou page web banale. Les conséquences se comptent en millions de systèmes compromis chaque année.

Rien n’égale la pression exercée par le ransomware. Ce logiciel malveillant verrouille l’accès à vos données informatiques et exige un paiement, transformant chaque brèche en champ de mines. Détail qui a son importance : il suffit d’une faille, d’un mot de passe bâclé ou d’une inattention nocturne pour assister, impuissant, au piège qui se referme. Chaque action est susceptible de déclencher la tempête.

Impossible de s’y retrouver sans pointer du doigt les différentes menaces actuelles :

- Le phishing subtilise des identifiants, mots de passe ou infos bancaires, sous le masque de fausses demandes officielles.

- Le virus contamine, espionne ou détruit, parfois même sans éveiller de soupçon chez l’utilisateur.

- Le ransomware impose son chantage en bloquant tout accès à vos fichiers les plus sensibles.

Les cybercriminels jouent sur tous les tableaux : l’humain, le logiciel, le réseau, et n’épargnent ni PME ni particuliers. Outils automatisés, pièges d’ingénierie sociale, arnaques de grande ampleur : il n’existe aucune cible privilégiée. Un mot de passe trop simple, un navigateur pas à jour, et les défenses tombent en cascade.

Des gestes simples au quotidien pour renforcer la sécurité de son ordinateur

Appliquer une stratégie défense ne relève pas du parcours du combattant, mais d’une régularité sans faille. Un antivirus à jour protège contre l’immense majorité des programmes malveillants. L’activation du pare-feu empêche les curieux de s’infiltrer dans votre réseau.

Il est temps de changer de regard sur le mot de passe. Mélanger lettres majuscules, minuscules, chiffres et caractères spéciaux, adopter un mot de passe unique et complexe pour chaque service, c’est déjà fermer la porte à de nombreux pirates. Les gestionnaires de mots de passe s’occupent du reste. Les actualiser régulièrement s’impose, et utiliser le même code partout reste la pire option à envisager.

Ordinateur sous Windows, macOS ou Linux : les mises à jour comblent les failles utilisées en priorité par les attaquants. Idem pour les logiciels : on télécharge uniquement depuis les sources officielles, et on applique les correctifs dès leur disponibilité.

Côté Wi-Fi, le diable se cache dans les détails. Activez le cryptage WPA2 ou WPA3, coupez le WPS, limitez la visibilité du SSID : chaque réglage réduit le risque d’une intrusion à distance.

Voici un rappel de quelques réflexes quotidiens qui changent la donne :

- Activez l’authentification à deux facteurs pour chaque service qui le permet

- Servez-vous d’un adblocker pour échapper aux publicités malicieuses et scripts cachés

- Vérifiez systématiquement les permissions demandées par une application nouvellement installée

Ce sont ces gestes, répétés et intégrés, qui constituent un véritable bouclier numérique. La technologie s’accélère, mais la vigilance demeure la première ligne de défense.

Solutions avancées : outils et bonnes pratiques pour une protection optimale

La sauvegarde n’est pas un réflexe superflu : elle limite sérieusement les conséquences d’une attaque ou d’une panne. Miser sur la complémentarité : un disque dur externe pour la vitesse, un stockage cloud pour l’accessibilité. Des solutions comme OneDrive, présent chez Microsoft Office 365, ou celles des opérateurs, proposent la sauvegarde automatique et le chiffrement en continu pour garder une longueur d’avance.

Sécuriser les échanges de données repose sur un mot : chiffrement. En naviguant uniquement sur des sites en HTTPS et en utilisant le SSL, la confidentialité des transferts reste intacte. Le VPN constitue un autre rempart : il anonymise le trafic, surtout lors de l’accès à des informations confidentielles sur des réseaux publics.

Pour les professionnels soumis au RGPD, la marche à suivre se précise : création de comptes individualisés, sensibilisation des équipes, support technique réactif. Les recommandations produites par l’ANSSI ou la CPME décortiquent ces pratiques. Les particuliers y trouveront aussi des méthodes adaptées à leur réalité.

Pour que la défense devienne un automatisme, gardez en tête ces règles incontournables :

- Misez sur le stockage sécurisé, même pour des fichiers d’apparence anodine

- Examinez la conformité RGPD de chaque outil, peu importe le contexte d’utilisation

- N’omettez jamais le chiffrement pour les supports mobiles : clé USB, disque externe, carte mémoire

La question de la protection des données ne relève plus de la technique pure : elle façonne le quotidien numérique de chacun. Disposer des bons outils, agir avec méthode, c’est s’assurer un avenir où l’on reste maître de son identité et de ses secrets. Entre le réflexe et la stratégie, une certitude s’impose : ceux qui anticipent, demain, feront la différence.