À l’heure où chaque interaction numérique laisse une empreinte, il serait naïf de croire que la discrétion règne sur nos navigations. Google, de son côté, archive consciencieusement recherches, déplacements ou commandes vocales, même lorsque l’on pense avoir tout effacé. Les réglages, aussi minutieux soient-ils, ne bouchent pas toutes les brèches : certains services tiers ou fonctions de synchronisation continuent d’alimenter la machine à souvenirs numériques, souvent à notre insu.

L’alerte ne vient pas de simples lanceurs d’alerte, mais de chercheurs en cybersécurité qui, à plusieurs reprises, ont mis au jour des failles persistantes dans les paramètres de confidentialité de Google. Parfois, ces faiblesses subsistent de longs mois avant d’être corrigées. Le modèle centralisé, qui facilite la vie de l’utilisateur, se transforme en talon d’Achille dès qu’un identifiant est compromis, et là, c’est l’ensemble des données qui peut basculer entre de mauvaises mains.

Ce que Google sait de vous : quelles données sont collectées via My activities et pourquoi ?

En consultant le tableau de bord My activities, on prend la mesure de l’ampleur de la collecte orchestrée par Google. L’entreprise ne se contente pas de compiler vos recherches sur le moteur classique : elle agrège tout ce qui transite par ses services. Cela inclut la navigation sur Chrome, les itinéraires enregistrés sur Google Maps, les vidéos YouTube regardées, ou encore vos interactions sur Android. Derrière cette profusion se cache une logique redoutablement efficace de personnalisation et de ciblage.

Voici ce qui se retrouve consigné et exploité :

- Historique des recherches : qu’il s’agisse d’une simple question ou d’une exploration approfondie, chaque mot saisi sur Google enrichit votre profil et influence les suggestions ou annonces qui s’affichent.

- Localisation : vos trajets, lieux fréquentés, adresses favorites sont suivis à la trace. Google Maps enregistre chaque déplacement, dessinant progressivement une cartographie précise de votre routine.

- Commandes vocales : toute interaction avec un assistant vocal ou une enceinte connectée laisse une trace, aussi bien sonore que textuelle, que Google conserve pour optimiser la compréhension de vos demandes.

- Applications et navigation web : chaque passage sur Chrome, chaque vidéo YouTube ou application téléchargée sur le Play Store s’ajoute à la liste, formant un historique détaillé de vos usages.

Le géant californien explique ce recueil minutieux par la volonté d’optimiser ses services et d’offrir des expériences adaptées à chacun. Ces données personnelles permettent d’affiner les résultats, d’anticiper certains besoins, et surtout d’afficher des publicités en parfaite adéquation avec votre profil. L’analyse des données Google nourrit en continu la mécanique publicitaire.

Quant à la confidentialité, elle dépend largement des réglages que vous effectuez. Certes, il est possible de suspendre ou d’effacer certains historiques depuis les commandes d’activité, mais la complexité des options rend le contrôle partiel, parfois illusoire. La gestion de la collecte des données reste un exercice d’équilibriste, surtout pour qui souhaite préserver une part de vie privée.

Risques réels et bonnes pratiques pour protéger efficacement vos informations personnelles

Les menaces qui pèsent sur les utilisateurs de My activities Google dépassent largement le simple inconfort de voir s’afficher des publicités pertinentes. Quand toutes vos données personnelles sont réunies au même endroit, elles deviennent une cible de choix pour les pirates. Un accès non autorisé, une faille exploitée ou une fuite, et c’est la chronologie complète de vos activités internet, recherches, parcours, historiques, qui peut être mise à nu.

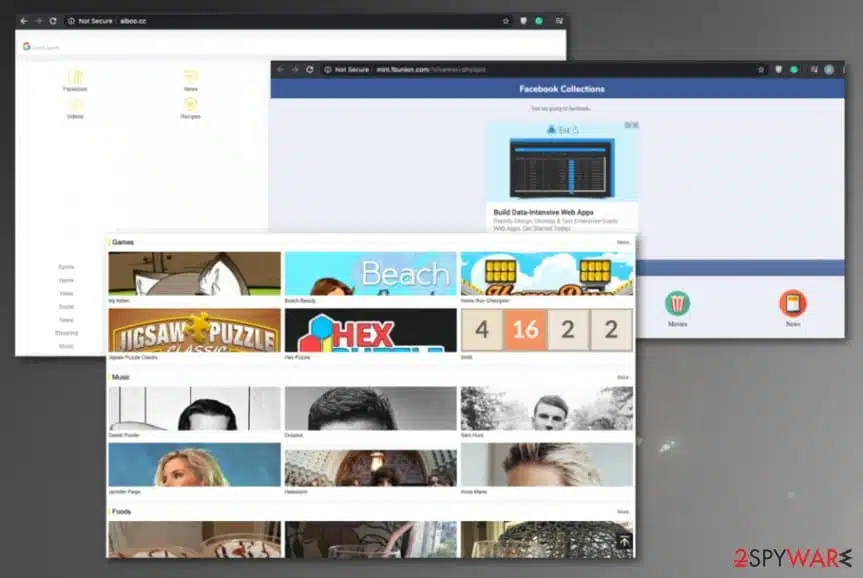

Avec l’imbrication croissante des services Google, la multiplication des applications tierces et l’utilisation généralisée des navigateurs, les points d’entrée pour d’éventuelles attaques se multiplient. Un smartphone mal protégé, une session laissée ouverte sur un ordinateur partagé, et l’accès à vos historiques peut se faire en toute discrétion. La frontière entre usages professionnels et personnels devient floue, augmentant le risque de fuite d’informations sensibles.

Pour limiter les risques, quelques réflexes s’imposent. Commencez par explorer en détail les paramètres de confidentialité proposés par Google. Vous pouvez désactiver certaines activités enregistrées, supprimer régulièrement votre historique, et activer la double authentification pour verrouiller l’accès à votre compte. Sur smartphone, verrouillez systématiquement l’appareil, surveillez de près les permissions accordées aux applications et évitez de synchroniser des services dont vous n’avez pas l’usage.

La vigilance s’étend aussi à la manière dont vous naviguez sur les sites web et utilisez les réseaux Wi-Fi publics : privilégiez toujours une connexion sécurisée (HTTPS). Sur Android comme sur iOS, limitez l’accès à la géolocalisation aux applications strictement nécessaires et contrôlez étroitement les données partagées.

En définitive, garder la main sur ses traces numériques, c’est défendre sa propre identité. Car derrière chaque historique, chaque interaction, se joue un enjeu qui dépasse de loin la simple personnalisation des services.